ISMS-Kit (Informationssicherheits-Managementsystem)

Sie sind der IT-Experte – wir bieten Ihnen einen kompletten systematischen Leitfaden zum Aufbau eines ISMS mit allen notwendigen Dokumentationsvorlagen.

- Für kleine und mittlere Unternehmen

- Nach ISO 27001 oder VDA-ISA (TISAX)

- Praxisorientiert und anwenderfreundlich

- Schneller Erfolg bei der Implementierung und Umsetzung

Was ist ein ISMS (Informationssicherheits-Managementsystem)?

Ein Informationssicherheits-Managementsystem (ISMS) dient der Sicherstellung der Informationssicherheitsziele Vertraulichkeit, Integrität und Verfügbarkeit von Informationen. Es identifiziert und behandelt Risiken, verbessert kontinuierlich Sicherheitsmaßnahmen und schafft ein Sicherheitsbewusstsein in der Organisation.

Für die Wirksamkeit eines ISMS sind neben Richtlinien und Vorgaben, wirksame Prozesse und Verfahren, geeignete Organisationsstrukturen sowie technische und organisatorische Schutzfunktionen in Soft- und Hardware erforderlich.

ISMS Kit

Der ideale Baukasten für den IT-Experten

- ISMS-Handbuch: Nach der ISO-High-Level-Structure aufgebaut.

- Individueller Einsatzzweck: Einsetzbar für die Zertifizierung nach ISO 27001 sowie VDA-ISA/TISAX oder zur Erfüllung der durch nationales Recht einzuführenden NIS2-Richtlinie.

- Dokumentationsvorlagen: Geprüfte Vorlagen und Checklisten.

- Rechtevergabe: Abteilungsbasierter Zugriff.

- Zentrale Dokumentenablage: Strukturierte und übersichtliche Verwaltung.

- Versionierende Archivierung: Sichere Archivierung nach ISO-Standards.

- Mitarbeiterschulung: eLearning-Module zu Informationssicherheit & Datenschutz verfügbar.

- Optional: Webbasierte Schulung zum ISMS-Beauftragten: Weitere Informationen erhalten Sie hier.

Wann benötigt ein Unternehmen ein ISMS?

- Klarer Leitfaden für die IT-Abteilung zur Erstellung eines umfassenden Handbuchs zum Schutz sensibler Informationen und zur Minimierung von Risiken und Gefahren durch Hacking, Datenverschlüsselung und andere Sicherheitsvorfälle.

- Erfüllung gesetzlicher Anforderungen wie die national umzusetzende NIS2-Richtlinie (KRITIS etc.)

- Im Rahmen der Zertifizierung nach ISO 27001 oder VDA-ISA/TISAX

- Erfüllung von Branchenstandards

Ein ISMS bietet Unternehmen eine strukturierte Herangehensweise an die Informationssicherheit, verbessert die Widerstandsfähigkeit gegen Cyberangriffe und erhöht die Wettbewerbsfähigkeit.

9 Vorteile eines ISMS

nach ISO 27001 oder VDA-ISA/TISAX

- Identifikation, Bewertung und Bearbeitung von Informationssicherheitsrisiken

- Schutz von vertraulichen Informationen und Verhinderung von Verlust oder Diebstahl

- Einhaltung aller relevanten Datenschutz- und Informationssicherheitsgesetze, -vorschriften und -standards

- Vertrauensbildende Maßnahmen gegenüber Kunden, Partnern und Stakeholdern, und Wettbewerbsvorteil da der Schutz von Informationen nachweisbar ernst genommen wird

- Angemessene Reaktion auf einen Sicherheitsvorfall durch Richtlinien und Prozesse

- Vermeidung von finanziellen Verlusten und teuren Auseinandersetzungen durch die Vermeidung von Sicherheitsvorfällen und Informationsverlusten

- Förderung des Sicherheitsbewusstseins der Beschäftigten und aktive Beteiligung am Schutz der Unternehmensinformationen

- Kontinuierliche Überwachung und Verbesserung der Informationssicherheit (KVP)

- Schnelle Anpassung an sich ändernde Rahmenbedingungen und Risiken

Wie geht man bei der Einführung eines ISMS im Unternehmen vor?

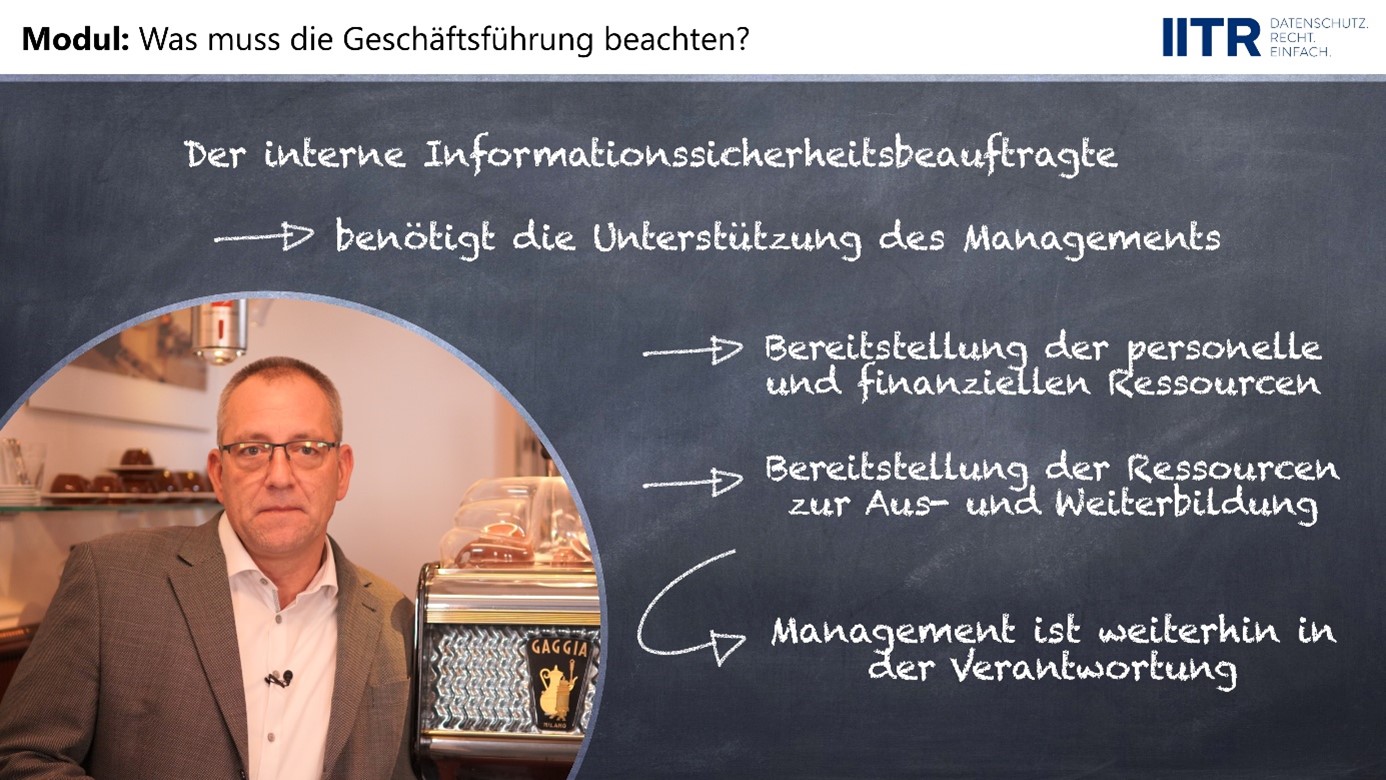

- Strategische Planung: Die strategische Planung ist Aufgabe der obersten Führungsebene. Sie legt Richtlinien und Ziele fest und stellt Ressourcen bereit.

- Operative Umsetzung: Die operative Umsetzung erfolgt durch Projektteams oder Informationssicherheitsmitarbeiter.

- Praktische Unterstützung: Das ISMS-Kit bietet Ressourcen, Schulungen und Anleitungen zur Umsetzung.

- Rollenverständnis: Jeder Beschäftigte trägt zur Informationssicherheit bei. Deshalb müssen alle Beschäftigten bei der Erfüllung der Informationssicherheitsziele miteinbezogen werden.

- eLearning: Die Schulung der Beschäftigten ist ein wichtiger Faktor bei der effektiven und nachhaltigen Implementierung des ISMS. Sie zielt darauf ab, ein Verständnis der Informationssicherheits-Richtlinien zu schaffen, das Bewusstsein für Risiken zu fördern und Sicherheitspraktiken zu vermitteln.

Ganzheitlicher Ansatz: Ein ganzheitlicher Ansatz ist für ein ISMS von entscheidender Bedeutung. Es muss demnach als kontinuierlicher Prozess verstanden werden, der in die Unternehmenskultur integriert wird.

Webbasierte Schulung zum ISMS-Beauftragten

Unterstützen Sie Ihre Mitarbeiter mit der webbasierten Schulung zum ISMS-Beauftragten. Das Seminar richtet sich an die Personen, welche für den Aufbau und die Führung eines ISMS im Unternehmen zuständig sind. In 10 klar strukturierten Modulen lernen die Teilnehmer die Grundlagen, welche sie für den Aufbau und die Führung eines ISMS im Unternehmen benötigen. Die Schulung kann im ISMS-Kit freigeschaltet werden.

Café Datenschutz informiert über das ISMS-Kit

Einführung ISMS

Vorstellung ISMS-Kit

Sie benötigen weitere Informationen?

Unser Youtube-Kanal, Café Datenschutz, bietet Ihnen eine umfangreiche Playlist zum Thema "Informations-Sicherheits-Management" und erklärt Ihnen in mehreren Videos wie und wann das ISMK-Kit für sie von Bedeutung sein kann.

Ein ISMS kann eine Vielzahl von Funktionen bieten, die darauf abzielen, die Sicherheit und Integrität der Informationen in einem Unternehmen zu gewährleisten. Dazu gehören unter anderem die Risikobewertung, Sicherheitsrichtlinien, Zugriffskontrolle, Überwachung, Incident Response und Compliance-Management. Darüber hinaus umfasst es oft auch Funktionen wie Schulungen und Sensibilisierungsmaßnahmen für Mitarbeiter, regelmäßige Sicherheitsaudits und -prüfungen sowie kontinuierliche Verbesserungsprozesse, um mit den sich ständig ändernden Bedrohungen und Anforderungen Schritt zu halten.

Ja, die meisten ISMS sind skalierbar und können je nach Bedarf erweitert werden, um mit wachsenden Sicherheitsanforderungen umzugehen. Sie können an die spezifischen Anforderungen und Größenordnungen eines Unternehmens angepasst werden, sei es ein kleines Start-up oder ein großes multinational tätiges Unternehmen. Dabei ermöglicht die Skalierbarkeit des ISMS eine flexible Anpassung an Veränderungen in der Unternehmensstruktur, den Umfang der zu schützenden Daten und die sich entwickelnden Bedrohungslandschaften.

Sicherheitsfunktionen eines ISMS können Zugriffskontrolle, Verschlüsselung, Intrusion Detection, Incident Response und regelmäßige Sicherheitsüberprüfungen umfassen. Darüber hinaus können auch Funktionen wie Sicherheitsbewusstseinsschulungen für Mitarbeiter, Sicherheitsrichtlinien und -verfahren, Backup- und Wiederherstellungsmechanismen sowie Sicherheitsaudits Teil eines umfassenden ISMS sein.

Ja, ein ISMS kann mit anderen Systemen wie IT-Management-Tools, Compliance-Systemen und Netzwerksicherheitslösungen integriert werden, um eine nahtlose Zusammenarbeit und einen ganzheitlichen Ansatz zur Sicherung von Informationen und Systemen zu ermöglichen. Durch Integrationen können Daten zwischen verschiedenen Systemen ausgetauscht und automatisierte Prozesse implementiert werden, um die Effizienz der Sicherheitsmaßnahmen zu verbessern und die Reaktionszeiten auf Sicherheitsvorfälle zu verkürzen.